O que é e quais são os benefícios de um SOC (Security Operations Center)?

O que é e quais são os benefícios de um SOC (Security Operations Center)?

Introdução

No vasto glossário de termos associados à segurança da informação o SOC – acrônimo em inglês para Centro de Operações de Segurança – talvez seja um dos mais mencionados, especialmente quando empresas se encontram diante de algum desafio relacionado com a proteção de sua estrutura.

Afinal, os SOCs representam, no imaginário de muitos, a solução definitiva para as mais complexas questões relacionadas à cibersegurança; algo muito próximo a uma bala de prata que combina profissionais altamente treinados e tecnologia de ponta para criar uma barreira de proteção intransponível pelo mais competente dos adversários.

E aqui começam os equívocos relacionados ao SOC. É verdade que os SOCs, quando bem estruturados e bem conduzidos, representam uma combinação dos pilares fundamentais da segurança: pessoas, processos e tecnologias.

No entanto, um SOC só é tão eficiente quanto a soma das suas partes.

Fatores que contribuem para seu sucesso incluem seu correto dimensionamento, decisões sobre quais tecnologias serão usadas, se haverá terceirização ou não de parte da operação e, principalmente, um conhecimento profundo do negócio por parte do time envolvido e a correta adequação do SOC à realidade da operação.

Um SOC, no fim das contas, não é um plugin, um serviço “one size fits all”.

Tirar o máximo proveito deste tipo de estrutura depende em primeiríssimo lugar do entendimento do que é um SOC (e o que ele não é) e o que exatamente se espera dele.

Neste post você conhecerá alguns conceitos básicos envolvendo o SOC.

O que é e para que serve um SOC

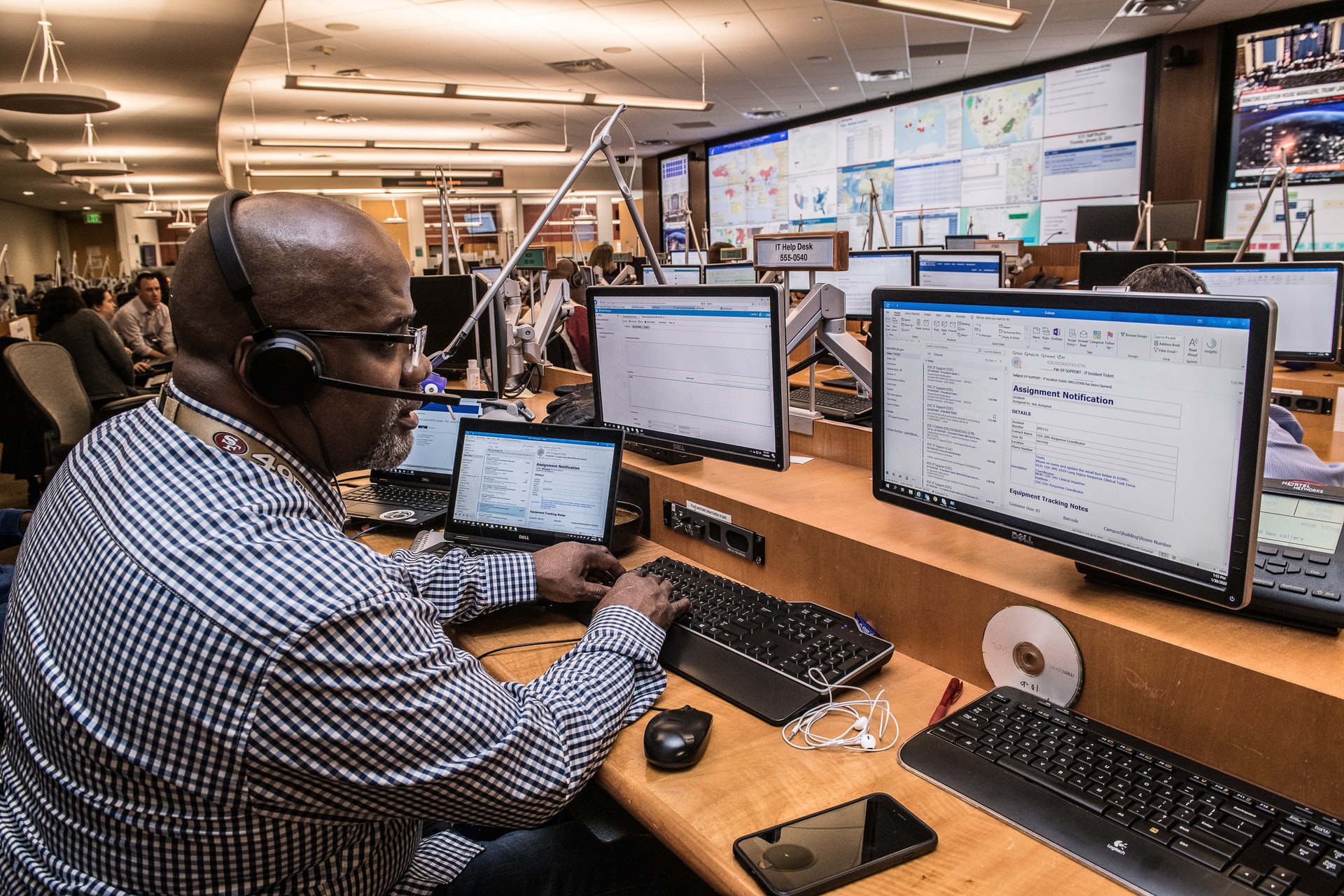

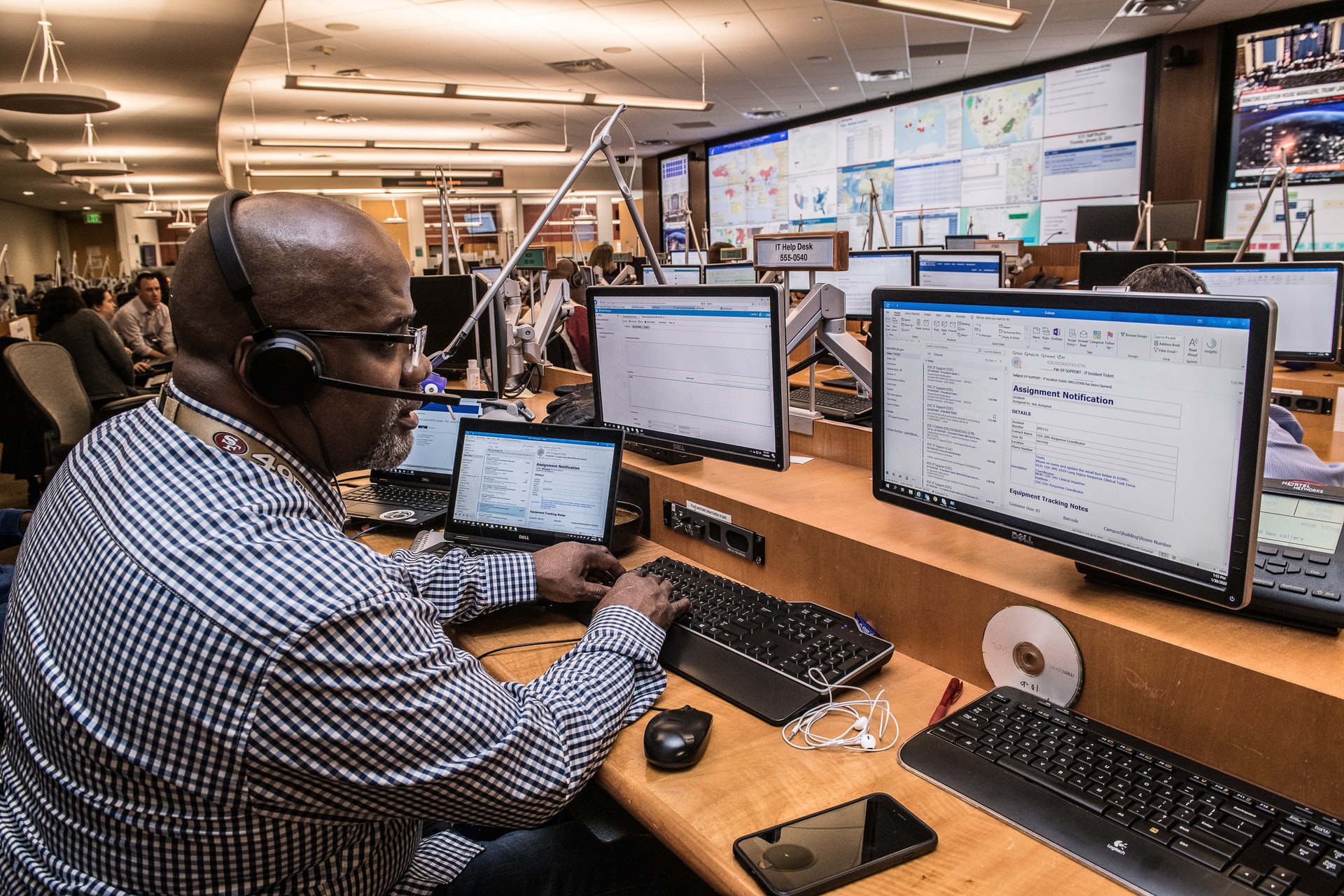

Em uma definição generalista, SOCs, ou Centros de Operações de Segurança, são estruturas centralizadas compostas de tecnologias, pessoas e processos com o objetivo de monitorar e incrementar a postura de segurança de uma organização de forma contínua. Suas atribuições gerais são: prevenir, detectar, analisar e responder a incidentes de segurança cibernética.

Não é incomum os SOCs serem confundidos com monitoração de ameaça que é apenas um dos seus aspectos. Na verdade, o foco do SOC é mais amplo: a própria defesa do negócio. Segundo o diretor de MSS da Tempest, Renato Bezerra, “em uma operação bem sucedida do SOC não se quantifica apenas quantas ameaças foram detectadas, mas o quão eficazmente elas foram respondidas”.

Tão importante quanto monitorar e detectar anomalias é saber o que fazer após a revelação de uma ameaça/incidente. O sucesso da operação de um SOC depende de quão ágil a operação é na contenção, mitigação e erradicação do incidente cibernético detectado.

Elementos do SOC

Nesse sentido, e de forma bastante resumida, os SOCs operam segundo uma série de disciplinas que incluem, como vimos, a monitoração, identificação e resposta a ameaças e incidentes. E estas disciplinas são executadas com base em três elementos:

Pessoas: A operação de um SOC depende de diferentes perfis de profissionais sem os quais os sistemas mais sofisticados não serão capazes de entregar os resultados esperados de um Centro de Operações de Segurança. Como visto, o exercício do SOC passa por monitorar, detectar e responder ameaças e, para isto, uma equipe multidisciplinar é essencial, desde profissionais especialistas em red team, blue team, até especialistas em cloud security, engenharia de detecção e engenharia de software, especialistas em resposta a incidentes e computação forense, inteligência de ameaças, entre outros.

Processos: O funcionamento do SOC depende de processos pré-definidos que servirão de guia para os seus operadores. Tais processos definem que ações serão tomadas, seja na rotina seja em situações de incidente cibernético. Processos incluem rotinas de monitoramento de redes e assets, de vulnerabilidades, de logs, gerenciamento de dados sensíveis da empresa e de clientes, políticas e procedimentos de resposta a incidentes, entre outros.

Tecnologias: a escolha das tecnologias dependerá da estrutura do negócio; mas além disso é fundamental que haja uma perfeita integração entre elas a fim de oferecer aos operadores uma visão completa dos riscos ao negócio. Algumas das tecnologias envolvidas em um SOC dizem respeito à segurança de estrutura e dados em nuvem, scanners de vulnerabilidade, firewalls, proteção de endpoints (EPP ou EDR) e de aplicações, entre outras.

Funções do SOC

O atual cenário de alta complexidade tecnológica coloca uma crescente gama de organizações diante da necessidade de contar com soluções de segurança integradas, capazes de lidar com desafios que envolvem desde a detecção precoce até a resposta efetiva e ágil a ameaças cibernéticas.

Nesse sentido, o SOC se apresenta como uma solução robusta que envolve duas funções básicas:

Monitoramento e detecção de ameaças: Os SOCs contam com ferramentas e especialistas capazes de varrer a estrutura, buscando atividades suspeitas e rastreando vulnerabilidades que possam representar riscos ao negócio. Essa função envolve ainda o tratamento de um incidente dentro de parâmetros pré-estabelecidos, sua tratativa e mitigação, análise de malwares, etc.

Resposta a incidentes: uma das principais funções de um SOC, responder a um eventual incidente de forma ágil e efetiva (contenção, mitigação, resposta e erradicação), é a garantia de que um ataque não se tornará um evento fatal para o negócio. Mais do que isso, a resposta a um incidente envolve a recuperação dos assets envolvidos para que a operação volte à normalidade. A cada resposta a incidente também é trabalho do SOC aprender e registrar os processos tomados durante todas as suas fases, a fim de que eles possam ser aplicados nas melhorias necessárias para que este incidente não se repita, pelo menos não com o mesmo impacto, fechando o ciclo de resposta.

Um SOC não é um NOC (mas NOCs são importantes para os SOCs)

Um equívoco que ainda é comum é a confusão entre os papéis de um SOC e de um NOC. Um SOC não é um NOC, no entanto um NOC tem papel importante na operação de um SOC.

Enquanto o SOC se ocupa da monitoração, detecção e resposta a incidentes, NOCs, ou Centros de Operação de Rede, são estruturas pelas quais os administradores de TI supervisionam, monitoram e mantêm suas redes de comunicações, ou seja, as informações geradas por um NOC são integralmente consumidas por um SOC e podem determinar se um incidente está em curso ou não.

Dimensionamento do SOC é uma decisão de negócios

Como vimos, a operação de um SOC envolve uma combinação complexa de pessoas, processos e tecnologias e ao possibilitar essa combinação os SOCs surgem como um aliado poderoso tanto do ponto de vista tático – oferecendo o instrumental para enfrentar novas e mais complexas ameaças – quanto do ponto de vista estratégico – possibilitando conectar a segurança da informação às prioridades e à visão estratégica da empresa.

E aqui chegamos a um ponto vital para o sucesso do SOC.

Para ser realmente efetivo, o SOC deve ser dimensionado sempre de forma estratégica com foco no negócio. Os times envolvidos, a escolha das tecnologias e os processos que guiarão as operações precisam estar orientados pelo Mapa Estratégico e de Riscos da companhia, de modo que as prioridades dos seus projetos correspondam às prioridades do negócio.

Refletir sobre isso é fundamental inclusive para a decisão sobre terceirização (ou não) das operações do SOC, em parte ou em sua totalidade.

Quando terceirizar o SOC (ou partes dele)

Como vimos, o dimensionamento de um SOC (as pessoas, processos e tecnologias que dele farão parte) é uma decisão de negócios. Passa por uma análise profunda do negócio, sua operação e deve ser guiado por seu Mapa Estratégico e de Riscos.

Inicialmente é preciso ter uma visão clara dos riscos ao negócio: seu tamanho, seu mercado, suas operações são cruciais para identificar quais os riscos a que ele está exposto. Um exemplo simples: a operação de uma padaria certamente não é tão complexa, do ponto de vista dos riscos de cibersegurança, quanto a operação de um grande escritório de advocacia. Essa reflexão é crucial para definir o escopo do SOC.

Uma vez definido o escopo do SOC é possível identificar quais elementos poderão (ou mesmo preferencialmente serão) terceirizados e quais farão parte de uma operação interna – lembrando que não há uma resposta correta aqui, trata-se de uma decisão que depende da realidade do negócio.

Em boa parte dos casos, o Orçamento é um fator determinante para essa decisão. Além das tecnologias necessárias para sua operação, os SOCs devem funcionar em um regime 24×7 operado por uma equipe multidisciplinar. Montar esse time depende de uma grande capacidade de retenção de profissionais (em um cenário de escassez de mão de obra especializada em segurança).

A terceirização pode trazer uma série de vantagens como:

Aumento na eficácia na detecção e resposta a incidentes: empresas que fornecem serviços terceirizados de SOC contam com profissionais altamente treinados e experientes nesta operação.

Redução nos Custos: terceirizar parte ou a totalidade da operação significa evitar os custos envolvidos na manutenção do SOC

Reduz a carga das equipes de segurança internas: se sua empresa já conta com um time de segurança, terceirizar a operação do SOC pode reduzir o tempo gasto com monitoração e gerenciamento de incidentes, permitindo seu time focar em outras tarefas.

Em contrapartida, montar uma estrutura de SOC internalizada em sua totalidade garante que a operação seja completamente voltada à realidade da corporação.

Ter a real noção do dimensionamento do SOC, seus objetivos e a capacidade de investimento neste segmento tornará mais clara a resposta para o “quando (ou quanto) terceirizar”.

Conheça o Intelligence Driven SOC da Tempest

A fim de ajudar as organizações a lidar com os desafios apresentados neste artigo, a Tempest desenvolveu o Intelligence Driven SOC, oferecendo às empresas a oportunidade de contar com um Centro de Operações de Segurança completo que combina, entre outras características:

- Conexão com o mapa de riscos existente, trazendo contexto de negócio;

- A mais avançada Engenharia de Detecção de Ameaças, fornecendo indicadores de cobertura através do mapeamento com base no MITRE ATT&CK™;

- Governança e acompanhamento com base em indicadores de desempenho ligados a casos de uso extraídos a partir da compreensão do mapa de riscos;

- A mais alta tecnologia e inteligência voltada para Cibersegurança, aliando equipe capacitada, plataforma de compartilhamento e bases de informação geolocalizadas.

Para saber mais sobre o Intelligence Driven SOC baixe o ebook “Um novo SOC para os novos desafios de segurança”

Contar com o parceiro certo faz a diferença na proteção dos dados em qualquer ambiente

A Tempest Security Intelligence é uma empresa brasileira com atuação global. É a maior companhia brasileira especializada em cibersegurança e prevenção a fraudes digitais.

Sediada no Recife, a Tempest conta também com escritórios em São Paulo e Londres, com mais de 600 colaboradores.

Ao longo de seus 23 anos, a Tempest ajudou a proteger mais de 600 empresas de todos os portes e setores, dentre elas companhias do setor financeiro, varejo, e-commerce, indústria e healthcare, atuando em clientes nacionais e internacionais atendidos tanto pelo time no Brasil quanto no Reino Unido.

Em 2020, a Tempest conquistou um parceiro de peso para continuar na vanguarda da cibersegurança, recebendo um grande aporte da Embraer, companhia brasileira de engenharia aeroespacial, o qual resultou em um dos maiores investimentos já realizados na história do setor de cibersegurança na América Latina.

Assine a nossa newsletter